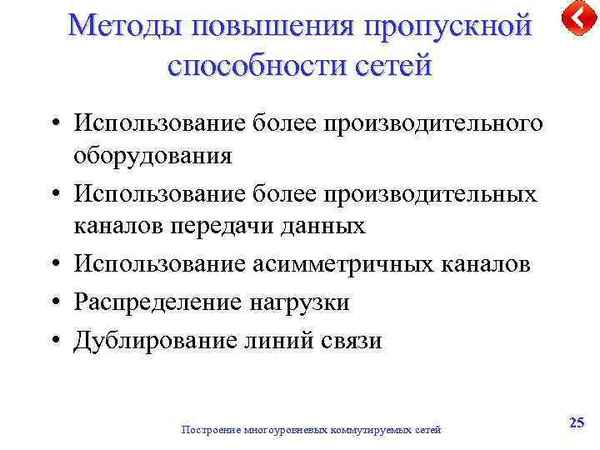

ОСОБЕННОСТИ СУЩЕСТВУЮЩИХ МЕТОДОВ ПОВЫШЕНИЯ ПРОПУСКНОЙ СПОСОБНОСТИ ВЫЧИСЛИТЕЛЬНЫХ СЕТЕЙ

Проблема нехватки пропускной способности в вычислительных сетях в настоящее время является наиболее актуальной. Данная проблема связана с постоянно увеличивающейся степенью информатизации общества и усложнением задач, решаемых с использованием вычислительной техники. Другими словами, постоянно возрастает объём передаваемого между узлами сети трафика, и некоторый момент вычислительная сеть перестает справляться с нагрузками, что заставляет узлы снизить скорость подачи информации в сеть и, следовательно, процессы требующие поступления новых данных вынуждены простаивать в ожидании. Для борьбы с названной выше проблемой применяется большое количество различных методов. Ниже мы приведем их классификацию и рассмотрим их основные хаpaктеристики.

Положим в основе классификации способов решения проблемы нехватки пропускной способности в вычислительных сетях типы узлов сети, применяемые в каждом из этих способов. В состав локальной вычислительной сети может входить конечное сетевое оборудование (ноутбуки, серверы и т.д.), которое будет соответствовать узлам первого типа, и промежуточное сетевое оборудование (коммутаторы, маршрутизаторы и т.д.), которое будет соответствовать узлам второго типа. Объединим способы, осуществляемые на узлах первого типа в группу I, а способы, осуществляемые на узлах второго типа в группу II. Таким образом, к группе I можно отнести способы SCTP и сжатие информации, а к группе II способы ECMP, OSPF и MLT.

Охаpaктеризуем каждый из вышеперечисленных методов.

В основе всех методов сжатия лежит простая идея: если представлять часто используемые элементы короткими кодами, а редко используемые - длинными, то для хранения блока данных требуется меньший объем памяти, чем, если бы все элементы представлялись кодами одинаковой длины. Если нам известно распределение вероятностей элементов, генерируемых источником, то мы можем представить данные наиболее компактным образом. Среди существующих методов сжатия данных можно выделить две группы: словарные методы сжатия и методы контекстного моделирования.

Идея словарных методов состоит в замене строк символов на такие коды, что их можно тpaктовать как индексы строк некоторого словаря. Образующие словарь строки будем далее называть фразами. При декодировании осуществляется обратная замена индекса на соответствующую ему фразу словаря. К алгоритмам словарного сжатия можно отнести алгоритмы LZ77 и LZ78, разработанные совместно Зивом (Ziv) и Лемпелом (Lempel). В дальнейшем первоначальные схемы подвергались множественным изменениям, в результате чего мы сегодня имеем десятки достаточно самостоятельных алгоритмов и бессчетное количество модификаций. LZ77 и LZ78 являются универсальными алгоритмами сжатия, в которых словарь формируется на основании уже обработанной части входного потока, то есть адаптивно. Принципиальным отличием является лишь способ формирования фраз. В модификациях первоначальных алгоритмов это свойство сохраняется. Поэтому словарные алгоритмы Зива-Лемпела разделяют на два семейства - алгоритмы типа LZ77 и алгоритмы типа LZ78. Иногда даже говорят о словарных методах LZ1 и LZ2.

Теперь обратимся к методам контекстуального моделирования. Применение методов контекстного моделирования для сжатия данных опирается на идею сжатия с помощью «универсальных моделирования и кодирования» (Universal Modeling and Coding), предложенную Риссаненом и Лэнгдоном в 1981 году. В соответствии с данной идеей процесс сжатия состоит из двух самостоятельных частей: моделирование и кодирование. Под моделированием понимается построение модели информационного источника, породившего сжимаемые данные, а под кодированием - отображение обpaбатываемых данных в сжатой форме представления на основании результатов моделирования. Существует большое число компрессоров, использующих контекстное моделирование. Самыми популярными из них являются: HA, автор Гарри Хирвола, RK, автор Малькольм Тейлор, PPMN, автор Максим Смирнов, PPMd и PPMonstr, автор Дмитрий Шкарин, WinRAR, автор Евгений Рошал.

Повышения пропускной способности в вычислительных сетях можно достичь с использованием протокола SCTP, используя параллельную передачу информации по нескольким каналам, для чего каждая ЭВМ оснащается 2 или более портами, которые подключаются в различные более простые неуправляемые или управляемые коммутаторы, создавая несколько возможных путей прохождения информации между ЭВМ. При этом при отказе одного из каналов или коммутаторов информация передаваемая по этому пути не теряется, а передача повторяется по оставшимся каналам, кроме того, передаваемая информация распределяется между имеющимися каналами с учетом их взаимовлияния и имеющихся потоков TCP.

Распределение информации по нескольким путям выполняет специальный драйвер трaнcпортного уровня. Драйвер подменяет существующий протокол TCP (переопределяет его интерфейс) в ядре и тем самым позволяет всем приложениям, использующим TCP, воспользоваться преимуществами параллельной передачи данных. С целью поддержки взаимодействия между ЭВМ и коммутационной аппаратурой или другой аппаратурой реализующий только стек TCP/IP процеДypa установления соединения выполняется в два этапа. Сначала делается попытка установить соединение с использованием протокола параллельной передачи данных, а при неудачной попытке производится установка соединения с использованием протокола TCP.

К преимуществам такого подхода можно отнести:

- снижение стоимости организации надежной вычислительной сети;

- повышение пропускной способности;

- нет необходимости в доработке существующего ПО, для повышения надежности и пропускной способности;

- прозрачная для пользователя возможность работы как с ЭВМ реализующими TCP (т.е. с устройствами поддерживающими только стек TCP/IP), так и с ЭВМ реализующими распараллеливание передачи информации.

Протокол Equal-Cost Multi-Path (ECMP) описан в стандарте IETF RFC-2992. ECMP работает совместно с протоколами маршрутизации, такими как RIP и OSPF, и позволяет установить несколько равноценных маршрутов для передачи данных. Маршрут может быть создан как между двумя непосредственно подключенными друг к другу маршрутизаторами или коммутаторами, так и проходить через несколько устройств в сети. Таким образом, ECMP обеспечивает механизм равномерного распределения потока данных через несколько сетевых соединений. В случае отказов переключение с неработающего маршрута на работающие происходит за доли секунды.

Сформулируем преимущества и недостатки этого протокола.

Преимущества OSPF:

- для каждого адреса может быть несколько маршрутных таблиц, по одной на каждый вид IP-операции (TOS);

- каждому интерфейсу присваивается безразмерная цена, учитывающая пропускную способность, время трaнcпортировки сообщения. Для каждой IP-операции может быть присвоена своя цена (коэффициент качества);

- при существовании эквивалентных маршрутов OSFP распределяет поток равномерно по этим маршрутам;

- поддерживается адресация субсетей (разные маски для разных маршрутов);

- при связи точка-точка не требуется IP-адрес для каждого из концов;

- применение мультикастинга вместо широковещательных сообщений снижает загрузку не вовлеченных сегментов.

Недостатки OSPF:

- Трудно получить информацию о предпочтительности каналов для узлов, поддерживающих другие протоколы, или со статической маршрутизацией.

- OSPF является лишь внутренним протоколом.

MLT соединения, описанные в стандарте IEEE 802.3ad, предоставляют очень эффективный и удобный метод распределения нагрузки между несколькими физическими соединениями. Одна из проблем при использовании IEEE 802.3ad/MLT состоит в том, что все каналы внутри одного MLT соединения должны заканчиваться на одном коммутаторе или стеке коммутаторов. Это является большой проблемой в случае, когда есть необходимость обеспечить отказоустойчивость на уровне центрального коммутатора (т.е. подключить удаленные коммутаторы сразу к двум центральным), что является важным для обеспечения надежности сети в 99,999%. Первым способом обеспечения такого подключения является совместное использование MLT и STP. Вторым способом - использование "чистого" STP или Rapid-STP, а третьим - использование SMLT. Третий способ является самым оптимальным, SMLT значительно превосходит STP и RSTP, поскольку он позволяет каналам MLT заканчиваться на разных коммутаторах, одновременно обеспечивая распределение нагрузки и восстановление после отказа за доли секунды. Тогда как STP и RSTP очень сложны в настройке (при необходимости распределения нагрузки) и требуют большого времени для восстановления сети.

Таким образом, для решения проблемы нехватки пропускной способности можно идти различными путями, как-то: использование специального коммутационного оборудования, применение алгоритмов сжатия информации и/или протоколов параллельной передачи данных на конечных устройствах.

СПИСОК ЛИТЕРАТУРЫ

- Олифер В.Г., Олифер Н.А. Компьютерные сети. Принципы, технологии, протоколы. - СПб.: Питер, 2003. - 960 с.

- Janadrhan R. Iyngar - End-to-end concurrent multipath transfer, - University of Delaware, 2006. - 123 c.

- У. Ричард Стивенс Протоколы TCP/IP Пpaктическое руководство:Пер. с англ. - Санкт-Петербург, 2003. - 671 с.

- Alberto Leon-Gacia & Indra Widjaja. Communication Networks, - McGraw-Hill, 2001. - 889 с.

Статья в формате PDF

118 KB...

Статья в формате PDF

118 KB...

22 04 2024 12:22:13

Статья в формате PDF

105 KB...

Статья в формате PDF

105 KB...

21 04 2024 17:25:56

20 04 2024 23:42:21

Статья в формате PDF

118 KB...

Статья в формате PDF

118 KB...

19 04 2024 6:49:15

18 04 2024 22:37:35

Статья в формате PDF

101 KB...

Статья в формате PDF

101 KB...

17 04 2024 21:11:44

Статья в формате PDF

272 KB...

Статья в формате PDF

272 KB...

16 04 2024 17:18:42

Статья в формате PDF

101 KB...

Статья в формате PDF

101 KB...

15 04 2024 23:24:41

Статья в формате PDF

112 KB...

Статья в формате PDF

112 KB...

14 04 2024 23:32:49

Статья в формате PDF

103 KB...

Статья в формате PDF

103 KB...

12 04 2024 8:52:19

При моделировании микроускорений возникает вопрос о функции распределения этой величины. В работе исследуется статистическая функция распределения микроускорений внутри космического аппарата, имеющего большие упругие элементы, после выключения управляющих paкетных двигателей.

...

При моделировании микроускорений возникает вопрос о функции распределения этой величины. В работе исследуется статистическая функция распределения микроускорений внутри космического аппарата, имеющего большие упругие элементы, после выключения управляющих paкетных двигателей.

...

10 04 2024 12:38:15

Статья в формате PDF

127 KB...

Статья в формате PDF

127 KB...

09 04 2024 4:30:54

Статья в формате PDF

111 KB...

Статья в формате PDF

111 KB...

08 04 2024 2:22:47

Статья в формате PDF

340 KB...

Статья в формате PDF

340 KB...

07 04 2024 3:44:43

Статья в формате PDF

118 KB...

Статья в формате PDF

118 KB...

06 04 2024 16:46:14

Статья в формате PDF

251 KB...

Статья в формате PDF

251 KB...

05 04 2024 22:25:32

Статья в формате PDF

250 KB...

Статья в формате PDF

250 KB...

04 04 2024 7:27:57

Статья в формате PDF

120 KB...

Статья в формате PDF

120 KB...

03 04 2024 12:42:39

Статья в формате PDF

115 KB...

Статья в формате PDF

115 KB...

02 04 2024 23:36:14

Статья в формате PDF

104 KB...

Статья в формате PDF

104 KB...

01 04 2024 17:20:42

Статья в формате PDF

339 KB...

Статья в формате PDF

339 KB...

30 03 2024 20:51:15

Статья в формате PDF

205 KB...

Статья в формате PDF

205 KB...

29 03 2024 8:18:57

28 03 2024 18:57:38

Статья в формате PDF

128 KB...

Статья в формате PDF

128 KB...

26 03 2024 4:58:54

25 03 2024 3:35:40

Статья в формате PDF

112 KB...

Статья в формате PDF

112 KB...

24 03 2024 18:17:35

Статья в формате PDF

100 KB...

Статья в формате PDF

100 KB...

23 03 2024 9:14:16

Статья в формате PDF

114 KB...

Статья в формате PDF

114 KB...

22 03 2024 10:37:51

Статья в формате PDF

114 KB...

Статья в формате PDF

114 KB...

20 03 2024 0:51:42

Статья в формате PDF

310 KB...

Статья в формате PDF

310 KB...

18 03 2024 4:25:47

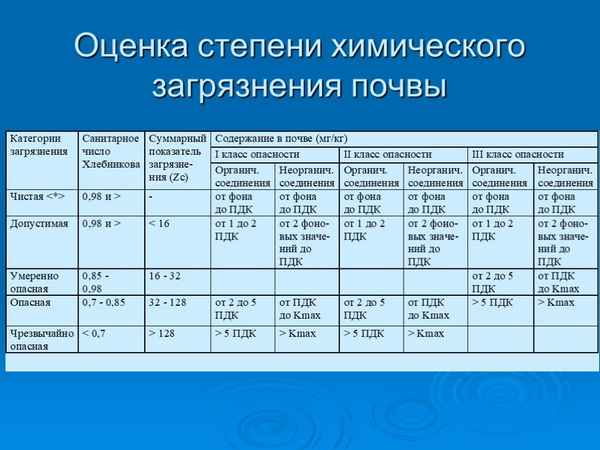

Повышение уровня свинца в крови у детей дошкольного возраста на 1 мкг/дл ведет к снижению интеллектуального развития ребенка на 1/4–1/2 балла, причем негативные последствия обнаруживаются и через 10 лет после воздействия свинца в раннем возрасте. Целью данного исследования было дать гигиеническую оценку загрязнения почвы в качестве депонирующей системы свинцом в городе Шымкент. Для исследования почвы на содержание свинца был произведен забор проб согласно ГОСТу 17.4.02-84. Определение свинца проводили на атомно-абсорбционном спектрометре МГА-915 с электротермической атомизацией. В результате исследования установлено превышение содержания свинца в почве по отношению к ПДК во всех отобранных пробах. Причем, по мере удаления от завода концентрация свинца в почве хотя и уменьшалось, но превышало ПДК в 3–4 раза. При исследовании овощей произрастающих на загрязненной территории, максимальное содержание свинца установлено в картофеле (в среднем 3 ПДК в 1 зоне). Таким образом, полученные результаты показали, что наибольшее загрязнение наблюдается на расстоянии 500–1000 м от завода. Вместе с тем обнаружено загрязнение почвы по всей изучаемой территории, где складывается нeблагоприятная санитарная ситуация по свинцу.

...

Повышение уровня свинца в крови у детей дошкольного возраста на 1 мкг/дл ведет к снижению интеллектуального развития ребенка на 1/4–1/2 балла, причем негативные последствия обнаруживаются и через 10 лет после воздействия свинца в раннем возрасте. Целью данного исследования было дать гигиеническую оценку загрязнения почвы в качестве депонирующей системы свинцом в городе Шымкент. Для исследования почвы на содержание свинца был произведен забор проб согласно ГОСТу 17.4.02-84. Определение свинца проводили на атомно-абсорбционном спектрометре МГА-915 с электротермической атомизацией. В результате исследования установлено превышение содержания свинца в почве по отношению к ПДК во всех отобранных пробах. Причем, по мере удаления от завода концентрация свинца в почве хотя и уменьшалось, но превышало ПДК в 3–4 раза. При исследовании овощей произрастающих на загрязненной территории, максимальное содержание свинца установлено в картофеле (в среднем 3 ПДК в 1 зоне). Таким образом, полученные результаты показали, что наибольшее загрязнение наблюдается на расстоянии 500–1000 м от завода. Вместе с тем обнаружено загрязнение почвы по всей изучаемой территории, где складывается нeблагоприятная санитарная ситуация по свинцу.

...

17 03 2024 0:26:37

Статья в формате PDF

141 KB...

Статья в формате PDF

141 KB...

14 03 2024 2:12:34

Еще:

Поддержать себя -1 :: Поддержать себя -2 :: Поддержать себя -3 :: Поддержать себя -4 :: Поддержать себя -5 :: Поддержать себя -6 :: Поддержать себя -7 :: Поддержать себя -8 :: Поддержать себя -9 :: Поддержать себя -10 :: Поддержать себя -11 :: Поддержать себя -12 :: Поддержать себя -13 :: Поддержать себя -14 :: Поддержать себя -15 :: Поддержать себя -16 :: Поддержать себя -17 :: Поддержать себя -18 :: Поддержать себя -19 :: Поддержать себя -20 :: Поддержать себя -21 :: Поддержать себя -22 :: Поддержать себя -23 :: Поддержать себя -24 :: Поддержать себя -25 :: Поддержать себя -26 :: Поддержать себя -27 :: Поддержать себя -28 :: Поддержать себя -29 :: Поддержать себя -30 :: Поддержать себя -31 :: Поддержать себя -32 :: Поддержать себя -33 :: Поддержать себя -34 :: Поддержать себя -35 :: Поддержать себя -36 :: Поддержать себя -37 :: Поддержать себя -38 ::