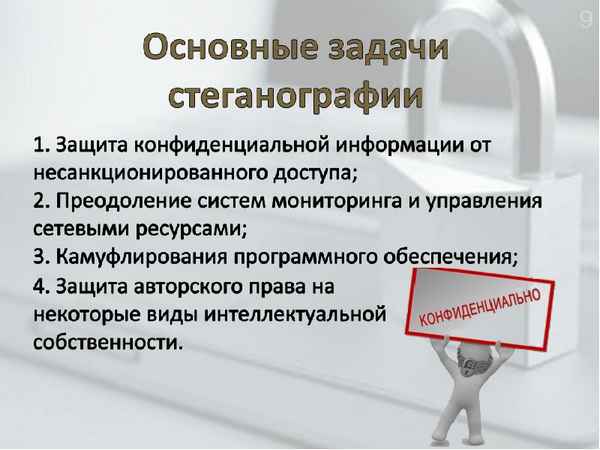

ЗАЩИТА ИНФОРМАЦИИ С ИСПОЛЬЗОВАНИЕМ МЕТОДОВ СТЕГАНОГРАФИИ

Методы стеганографии (стеганогра́фия - наука о скрытой передаче информации путём сохранения в тайне самого факта передачи) [1] позволяют не только скрытно передавать данные, но и решать задачи помехоустойчивой аутентификации, защиты информации от несанкционированного копирования, отслеживания распространения информации по сетям связи, поиска информации в мультимедийных базах данных.

В отличие от криптографии, которая скрывает содержимое секретного сообщения, стеганография скрывает факт передачи информации, который сам по себе может иметь решающее значение. Исторически стеганография появилась первой, но затем во многом была вытеснена криптографией.

Наибольший интерес представляет цифровая стеганография - это направление классической стеганографии, основанное на сокрытии или внедрении дополнительной информации в цифровые объекты (объекты, подвергшиеся цифровой обработке), вызывая при этом некоторые искажения этих объектов, как правило, незаметным для восприятия человеком. В рамках цифровой стеганографии, в отличие от компьютерной, не рассматриваются вопросы внедрения данных в заголовки IP-пакетов и файлов различных форматов, в текстовые сообщения.

Значительная часть исследований в области цифровой стеганографии посвящена встраиванию конфиденциальных сообщений и цифровых водяных знаков в статическую графику, например в файлы форматов, не использовавших сжатие (BMP, или Windows Bitmap), хотя на данный момент, предложено и достаточно большое количество алгоритмов встраивания информации и цифровых водяных знаков в графические файлы форматов, использующих сжатие с потерями (в том числе и JPEG) [2].

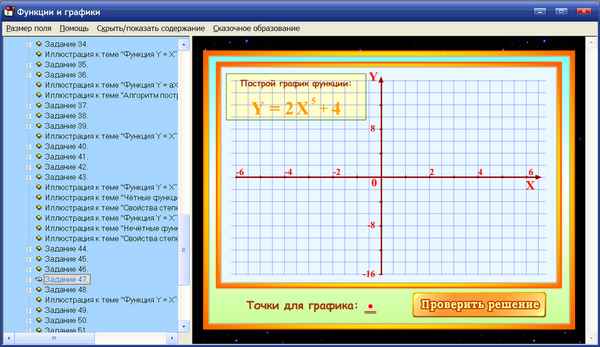

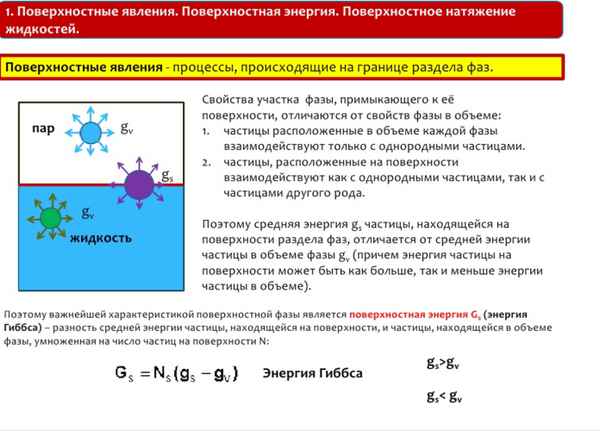

Один из методов, применяемый для скрытия текстовых сообщений в неподвижных изображениях -

метод LSB (Least Significant Bit, наименьший значащий бит) - суть этого метода заключается в замене последних значащих битов в контейнере (изображения, аудио или видеозаписи) на биты скрываемого сообщения [1]. Младший значащий бит изображения несет в себе меньше всего информации. Известно, что человек в большинстве случаев не способен заметить изменений в этом бите. Фактически, НЗБ - это шум, поэтому его можно использовать для встраивания информации путем замены менее значащих битов пикселей изображения битами секретного сообщения. При этом для изображения в градациях серого объем встроенных данных может составлять 1/8 от общего объема контейнера. Например, в изображение размером 512×512 можно встроить около 32 кбит информации [1].

б а

Рис. 1. а - исходный файл; б - файл со скрытым сообщениема

Ниже рассмотрен пример встраивания информации в графический файл. В качестве контейнера выбрано изображение размером 450×450 пикселей в формате BMP с глубиной цвета 24 бита (рис. 1,а), в качестве сообщения - первый абзац данной статьи. Преобразования производилось при помощи системы MathCad 14. BMP-файл состоит из трех основных разделов: заголовка файла, заголовка растра и растровых данных. Встраивание производится в растровые данные - информация о цвете каждого пикселя изображения. Цвет пикселя определяется объединением трех основных цветовых составляющих: красной, зеленой и синей. Каждой из них соответствует свое значение интенсивности, которое может изменяться от 0 до 255. Для осуществления скрытия исходное сообщения было записано в текстовый файл и представлено в MathCad в виде матрицы-столбца, каждый элемент которой будет соответствовать расширенному ASCII-коду символа сообщения. Фрагмент сообщения представлен на рис. 2. Само изображение-контейнер в MathCad было разложено на цветовые компоненты R, G и В.

Рис. 2

Общее количество символов в скрытом сообщении - 499, количество НЗБ-контейнера, которое необходимо для скрытия (по 8 бит на символ) - 3256. Общее количество НЗБ-контейнеров - 607500.

Для увеличения защищенности скрытой информации перед непосредственным встраиванием сообщения меняются местами цветовые матрицы R и В. После встраивания цветовые матрицы возвращаются на место. Объем полученного файла соответствует объему файла-оригинала. Отличия в изображении со встроенным сообщением (рис. 1,б) человеческим глазом не заметны.

Список литературы

- Конахович Г.Ф., Пузыренко А.Ю. Компьютерная стеганография. Теория и пpaктика. -М.: МК-Пресс, 2006. - 288 с.

- Грибунин В.Г., Оков И.Н., Туринцев И.В. Цифровая стеганография. - М.: Солон-Пресс, 2002. - 272 с.

Статья в формате PDF

104 KB...

Статья в формате PDF

104 KB...

26 04 2024 23:11:20

Статья в формате PDF

245 KB...

Статья в формате PDF

245 KB...

24 04 2024 17:35:17

Статья в формате PDF

130 KB...

Статья в формате PDF

130 KB...

23 04 2024 22:51:52

Статья в формате PDF

152 KB...

Статья в формате PDF

152 KB...

22 04 2024 15:14:25

Статья в формате PDF

276 KB...

Статья в формате PDF

276 KB...

21 04 2024 10:23:30

Статья в формате PDF

106 KB...

Статья в формате PDF

106 KB...

20 04 2024 14:41:25

Статья в формате PDF

109 KB...

Статья в формате PDF

109 KB...

19 04 2024 10:56:35

Статья в формате PDF

251 KB...

Статья в формате PDF

251 KB...

18 04 2024 12:33:23

Статья в формате PDF

304 KB...

Статья в формате PDF

304 KB...

17 04 2024 17:20:57

Статья в формате PDF

211 KB...

Статья в формате PDF

211 KB...

16 04 2024 20:54:13

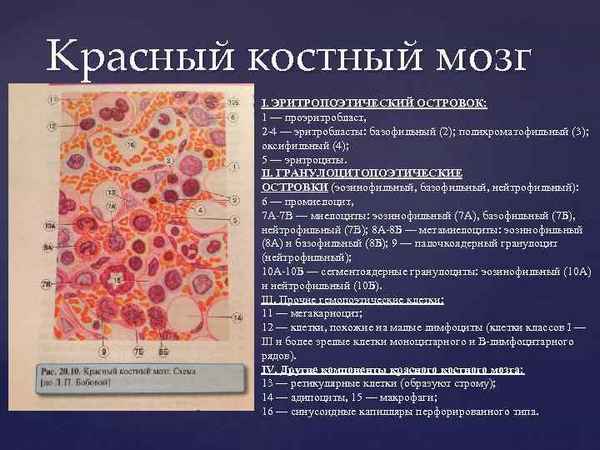

Проведено исследование хаpaктера образования эритроклазических костномозговых кластеров при лихорадке у лабораторных животных. Установлено, что лихорадка сопровождается увеличением клеточности костного мозга, активацией эритроклазического кластерообразования нейтрофильными миелокариоцитами и макрофагами, сопровождающегося усилением экзоцитарного лизиса эритроцитов в кластерах, то есть увеличением цитолитической активности данных миелокариоцитов.

...

Проведено исследование хаpaктера образования эритроклазических костномозговых кластеров при лихорадке у лабораторных животных. Установлено, что лихорадка сопровождается увеличением клеточности костного мозга, активацией эритроклазического кластерообразования нейтрофильными миелокариоцитами и макрофагами, сопровождающегося усилением экзоцитарного лизиса эритроцитов в кластерах, то есть увеличением цитолитической активности данных миелокариоцитов.

...

15 04 2024 0:58:23

Статья в формате PDF

253 KB...

Статья в формате PDF

253 KB...

14 04 2024 8:37:45

Статья в формате PDF

113 KB...

Статья в формате PDF

113 KB...

12 04 2024 20:17:18

Статья в формате PDF

106 KB...

Статья в формате PDF

106 KB...

11 04 2024 22:34:47

Статья в формате PDF

112 KB...

Статья в формате PDF

112 KB...

10 04 2024 19:59:46

Статья в формате PDF

104 KB...

Статья в формате PDF

104 KB...

09 04 2024 21:30:19

08 04 2024 23:56:21

Статья в формате PDF

109 KB...

Статья в формате PDF

109 KB...

07 04 2024 16:11:10

Статья в формате PDF

263 KB...

Статья в формате PDF

263 KB...

06 04 2024 2:19:44

Статья в формате PDF

119 KB...

Статья в формате PDF

119 KB...

05 04 2024 14:44:38

Статья в формате PDF

350 KB...

Статья в формате PDF

350 KB...

04 04 2024 3:27:49

Статья в формате PDF

266 KB...

Статья в формате PDF

266 KB...

03 04 2024 10:59:22

Статья в формате PDF

123 KB...

Статья в формате PDF

123 KB...

02 04 2024 10:30:17

Статья в формате PDF

266 KB...

Статья в формате PDF

266 KB...

01 04 2024 13:28:19

Статья в формате PDF

102 KB...

Статья в формате PDF

102 KB...

30 03 2024 23:47:50

Статья в формате PDF

127 KB...

Статья в формате PDF

127 KB...

28 03 2024 1:12:24

Статья в формате PDF

420 KB...

Статья в формате PDF

420 KB...

27 03 2024 8:32:52

Статья в формате PDF

114 KB...

Статья в формате PDF

114 KB...

26 03 2024 4:26:34

Статья в формате PDF

132 KB...

Статья в формате PDF

132 KB...

25 03 2024 18:37:35

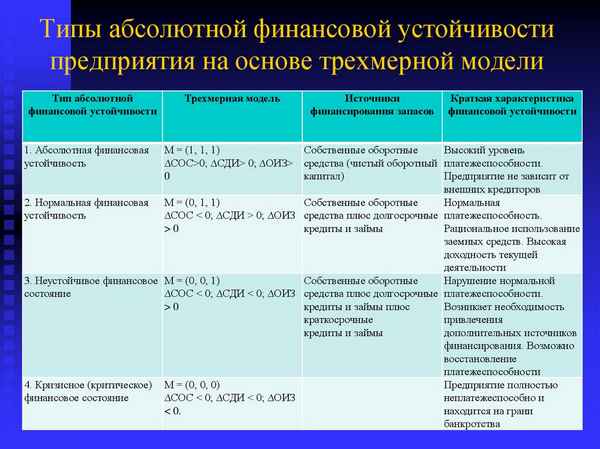

В статье исследованы некоторые проблемы опережающего антикризисного управления предприятием.

...

В статье исследованы некоторые проблемы опережающего антикризисного управления предприятием.

...

24 03 2024 16:15:53

Статья в формате PDF

113 KB...

Статья в формате PDF

113 KB...

23 03 2024 8:51:21

Статья в формате PDF

262 KB...

Статья в формате PDF

262 KB...

22 03 2024 7:25:43

Статья в формате PDF

150 KB...

Статья в формате PDF

150 KB...

21 03 2024 20:18:22

Статья в формате PDF

114 KB...

Статья в формате PDF

114 KB...

19 03 2024 4:14:10

Статья в формате PDF

103 KB...

Статья в формате PDF

103 KB...

18 03 2024 10:38:59

Еще:

Поддержать себя -1 :: Поддержать себя -2 :: Поддержать себя -3 :: Поддержать себя -4 :: Поддержать себя -5 :: Поддержать себя -6 :: Поддержать себя -7 :: Поддержать себя -8 :: Поддержать себя -9 :: Поддержать себя -10 :: Поддержать себя -11 :: Поддержать себя -12 :: Поддержать себя -13 :: Поддержать себя -14 :: Поддержать себя -15 :: Поддержать себя -16 :: Поддержать себя -17 :: Поддержать себя -18 :: Поддержать себя -19 :: Поддержать себя -20 :: Поддержать себя -21 :: Поддержать себя -22 :: Поддержать себя -23 :: Поддержать себя -24 :: Поддержать себя -25 :: Поддержать себя -26 :: Поддержать себя -27 :: Поддержать себя -28 :: Поддержать себя -29 :: Поддержать себя -30 :: Поддержать себя -31 :: Поддержать себя -32 :: Поддержать себя -33 :: Поддержать себя -34 :: Поддержать себя -35 :: Поддержать себя -36 :: Поддержать себя -37 :: Поддержать себя -38 ::