ФАКТОРЫ УЯЗВИМОСТИ ИНФОРМАЦИОННОЙ ТЕХНИЧЕСКОЙ СИСТЕМЫ

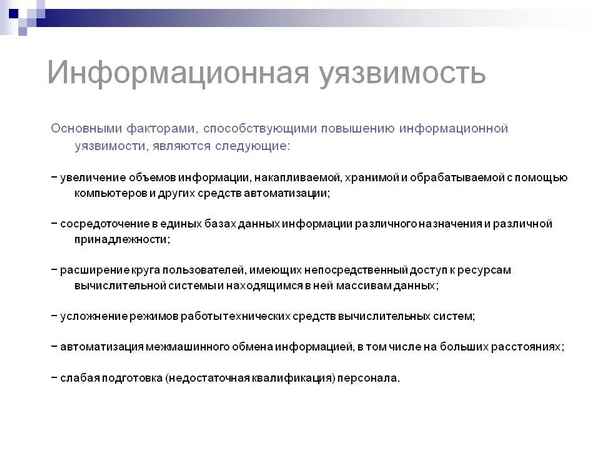

Одной из проблем, возникающих при планировании системы информационной безопасности предприятия, является необходимость оценить актуальность угроз, создаваемых различными источниками. Оценка актуальности этих угроз и целесообразности применяемых мер противодействия должна основываться на вероятностях реализации этих угроз. Оценить вероятность реализации тех или иных угроз можно лишь, основываясь на публикациях экспертных организаций, которые проводят расследование инцидентов в области информационной безопасности, а также выполняют тесты на проникновение.

В общем случае можно выделить три основных возможности проникновения в информационные системы компаний:

- использование ошибок в настройках телекоммуникационного оборудования и серверов;

- уязвимости Web-приложений, когда злоумышленник использует ошибки, допускаемые разработчиками этих приложений;

- использование нарушителем уязвимостей рабочих мест пользователей в сочетании с методами социальной инженерии.

Анализ недостатков сетевой инфраструктуры показывает, что залогом успешной атаки является не отсутствие тех или иных средств защиты, а неправильное использование этих средств или неправильная реализация отдельных механизмов защиты.

Проблемы парольной защиты. Разработчики бизнес-приложений часто допускают одновременно две ошибки:

- не предусматривают ограничения на минимальную сложность задаваемого пользователем пароля;

- не предусматривают механизмов противодействия автоматическому перебору паролей - блокировку учетной записи после определенного числа неуспешных попыток аутентификации и т.п..

Как показывают результаты исследований, российские пользователи склонны выбирать пароли, являющиеся сочетанием расположенных рядом клавиш клавиатуры. При этом, наиболее распространенные пароли: «1234567» - 3,36 %; «12345678» - 1,65 %.

Кроме онлайновых методов подбора пароля, нарушителю доступны и другие методы, например восстановление пароля по его хэшу. Источниками парольных хэшей могут являться:

- конфигурационные файлы сетевого оборудования;

- файлы /etc/shadow операционных систем Unix;

- резервные копии операционных систем;

- системные таблицы СУБД, в том числе - доступные с помощью уязвимостей Web-приложений и т.п.

При правильной организации локальной вычислительной сети рекомендуется разделять ее на сегменты разного функционального назначения и обеспечивать фильтрацию трафика на границах сегментов.

При развертывании сетевых сервисов при наличии защищенных вариантов протоколов прикладного уровня, для передачи конфиденциальной информации используются их аналоги без криптографии или со слабой криптографической защитой (NTLM вместо Kerberos, POP3 вместо IMAP, а также SMTP, FTP и HTTP без поддержки SSL/TLS).

Использование сотрудниками ноутбуков создает для нарушителя дополнительный фактор проникновения. Соединяясь с посторонней точкой доступа, пользователь попадает в среду, созданную владельцем этой точки доступа.

Как правило, в отношении мобильных устройств применяются те же меры защиты, что и для стационарных рабочих мест.

Одним из самых больших недостатков является несвоевременная установка обновлений безопасности или отказ от установки этих обновлений.

Аналогичную картину можно наблюдать при анализе конфигурации программного обеспечения. Для безопасной настройки операционной системы Windows XP необходимо настроить свыше 200 параметров, при этом около 60% параметров настраиваются автоматически при инсталляции операционной системы, а остальные требуют дополнительной настройки. Как правило, анализ конфигурации показывает, что подобная настройка не выполняется, что приводит к наличию на рабочих станций типичных ошибок конфигурации:

- использование протокола NTLM;

- сохранение парольных хэшей LanManager;

- автозапуск с отчуждаемых носителей и т.п.

Подобные ошибки активно используются при проникновении в информационные системы.

Статья в формате PDF

158 KB...

Статья в формате PDF

158 KB...

22 04 2024 6:52:26

Статья в формате PDF

101 KB...

Статья в формате PDF

101 KB...

21 04 2024 16:48:35

Статья в формате PDF

118 KB...

Статья в формате PDF

118 KB...

20 04 2024 23:55:10

Статья в формате PDF

143 KB...

Статья в формате PDF

143 KB...

18 04 2024 19:17:52

Статья в формате PDF

116 KB...

Статья в формате PDF

116 KB...

16 04 2024 11:11:23

Статья в формате PDF

219 KB...

Статья в формате PDF

219 KB...

15 04 2024 2:30:42

Статья в формате PDF

104 KB...

Статья в формате PDF

104 KB...

14 04 2024 18:41:28

Статья в формате PDF

128 KB...

Статья в формате PDF

128 KB...

13 04 2024 11:51:57

12 04 2024 1:33:48

В статье рассматриваются вопросы разработки единой системы подготовки спортсменов. Обоснованы четыре взаимообусловленных и неразрывно связанных между собой факторов, от которых зависит прогресс высшего спортивного мастерства. Первый фактор системы подготовки предполагает наличие у спортсменов высоких двигательных и психологических качеств в сочетании с хорошим здоровьем. Второй фактор системы подготовки предполагает совершенную методику спортивной тренировки, систему соревнований и восстановления. Третий фактор системы подготовки предполагает наличие хорошо оборудованных на современном уровне мест для тренировочных занятий, соревнований и восстановления (отдыха). Четвёртый фактор системы подготовки предполагает высокий уровень знаний, педагогическое мастерство тренера, и постоянное самоусовершенствование спортсмена. Приведённые факторы определяют основные принципиальные положения системы подготовки спортсмена. Разработаны и разделены по возрастным группам (от 7 до 20 лет и старше) требования предъявляемые к системе подготовки спортсмена и соревнованиям.

...

В статье рассматриваются вопросы разработки единой системы подготовки спортсменов. Обоснованы четыре взаимообусловленных и неразрывно связанных между собой факторов, от которых зависит прогресс высшего спортивного мастерства. Первый фактор системы подготовки предполагает наличие у спортсменов высоких двигательных и психологических качеств в сочетании с хорошим здоровьем. Второй фактор системы подготовки предполагает совершенную методику спортивной тренировки, систему соревнований и восстановления. Третий фактор системы подготовки предполагает наличие хорошо оборудованных на современном уровне мест для тренировочных занятий, соревнований и восстановления (отдыха). Четвёртый фактор системы подготовки предполагает высокий уровень знаний, педагогическое мастерство тренера, и постоянное самоусовершенствование спортсмена. Приведённые факторы определяют основные принципиальные положения системы подготовки спортсмена. Разработаны и разделены по возрастным группам (от 7 до 20 лет и старше) требования предъявляемые к системе подготовки спортсмена и соревнованиям.

...

10 04 2024 10:14:41

В статье рассмотрен кластерный подход к структурированию экономики и обоснованию стратегий региональной экономической политики повышения качества кластера процессов жизнеобеспечения.

...

В статье рассмотрен кластерный подход к структурированию экономики и обоснованию стратегий региональной экономической политики повышения качества кластера процессов жизнеобеспечения.

...

09 04 2024 12:50:17

Статья в формате PDF

145 KB...

Статья в формате PDF

145 KB...

07 04 2024 23:24:20

Статья в формате PDF

105 KB...

Статья в формате PDF

105 KB...

06 04 2024 23:27:38

Статья в формате PDF

273 KB...

Статья в формате PDF

273 KB...

05 04 2024 4:10:35

Статья в формате PDF

123 KB...

Статья в формате PDF

123 KB...

04 04 2024 0:46:29

Статья в формате PDF

109 KB...

Статья в формате PDF

109 KB...

02 04 2024 18:52:58

30 03 2024 16:11:43

Статья в формате PDF

113 KB...

Статья в формате PDF

113 KB...

29 03 2024 21:22:47

Статья в формате PDF

134 KB...

Статья в формате PDF

134 KB...

28 03 2024 8:22:47

Статья в формате PDF

130 KB...

Статья в формате PDF

130 KB...

27 03 2024 3:53:55

Статья в формате PDF

120 KB...

Статья в формате PDF

120 KB...

26 03 2024 14:39:31

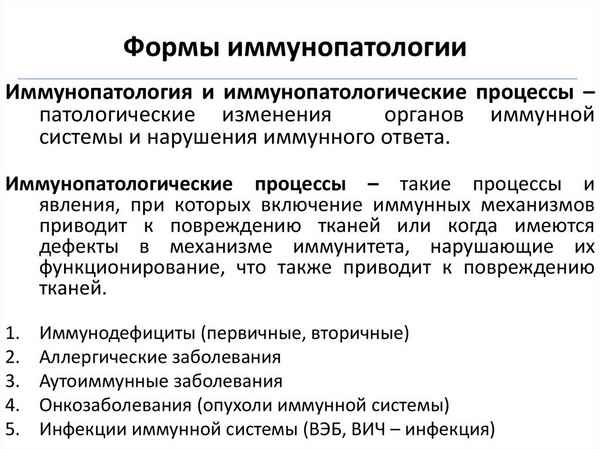

С целью уточнения хаpaктера иммунопатологического процесса при псориатической болезни и выяснения аутоиммунного механизма воспаления авторами проведено клинико-иммунологическое обследование 132 больных псориатической болезнью. Комплексное иммунологическое обследование пациентов с определением содержания органоспецифических и органонеспецифических аутоантител к различным тканевым и органным антигенам позволило определить аутоиммунный тип иммунной патологии как один из ведущих механизмов воспаления при данной патологии.

...

С целью уточнения хаpaктера иммунопатологического процесса при псориатической болезни и выяснения аутоиммунного механизма воспаления авторами проведено клинико-иммунологическое обследование 132 больных псориатической болезнью. Комплексное иммунологическое обследование пациентов с определением содержания органоспецифических и органонеспецифических аутоантител к различным тканевым и органным антигенам позволило определить аутоиммунный тип иммунной патологии как один из ведущих механизмов воспаления при данной патологии.

...

25 03 2024 20:48:51

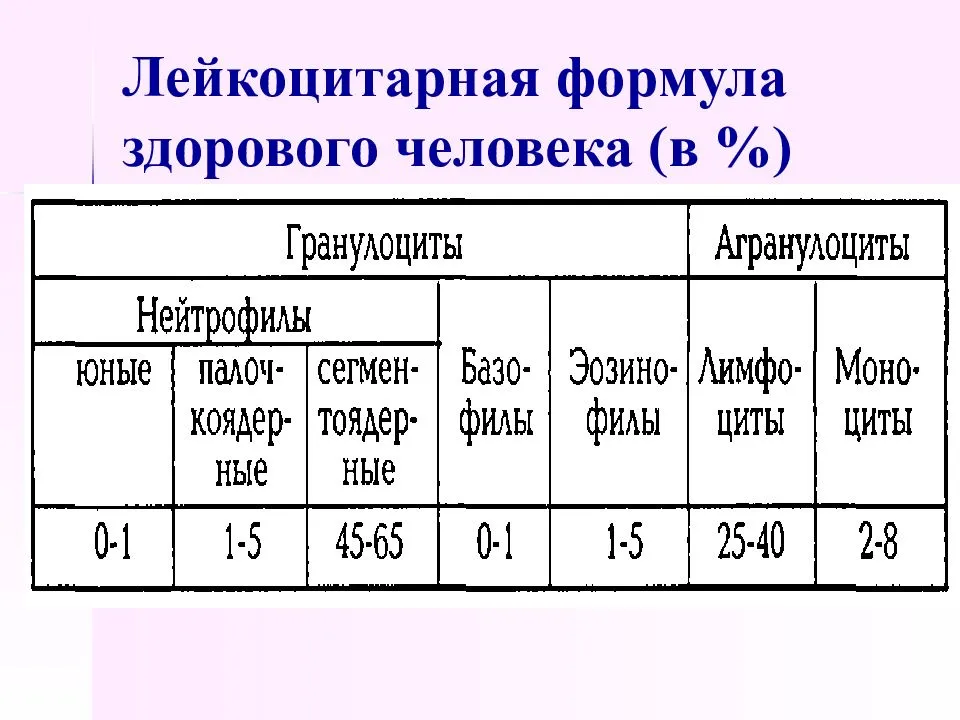

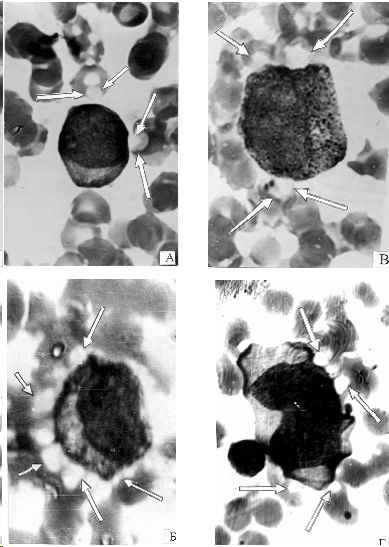

В костном мозге больных гематологическими заболеваниями выявлено значительное количество эритроклазических кластеров, хаpaктеризующихся экзоцитарным лизисом входящих в них эритроцитов кластерообразующими миелокариоцитами разных видов, включая эритрокариоциты. Содержание эритроклазических кластеров с происходящим в них экзоцитарным лизисом эритроцитов варьировало от 21% от всех эритроклазических кластеров в костном мозге больных апластической анемией до 81% в костном мозге больных в активной фазе острого лимфобластного лейкоза, что свидетельствует об интенсивности лизиса в них эритроцитов. С наибольшей интенсивностью лизис эритроцитов происходил в костном мозге больных в активную фазу острого лимфобластного лейкоза и больных хроническим миелолейкозом. При этом в момент исследования подвергались деструкции в эритроклазических кластеров десятки тысяч эритроцитов в мкл костного мозга. Эти данные подтверждают представление о костном мозге как органе гемолиза.

...

В костном мозге больных гематологическими заболеваниями выявлено значительное количество эритроклазических кластеров, хаpaктеризующихся экзоцитарным лизисом входящих в них эритроцитов кластерообразующими миелокариоцитами разных видов, включая эритрокариоциты. Содержание эритроклазических кластеров с происходящим в них экзоцитарным лизисом эритроцитов варьировало от 21% от всех эритроклазических кластеров в костном мозге больных апластической анемией до 81% в костном мозге больных в активной фазе острого лимфобластного лейкоза, что свидетельствует об интенсивности лизиса в них эритроцитов. С наибольшей интенсивностью лизис эритроцитов происходил в костном мозге больных в активную фазу острого лимфобластного лейкоза и больных хроническим миелолейкозом. При этом в момент исследования подвергались деструкции в эритроклазических кластеров десятки тысяч эритроцитов в мкл костного мозга. Эти данные подтверждают представление о костном мозге как органе гемолиза.

...

24 03 2024 9:53:48

Статья в формате PDF

1043 KB...

Статья в формате PDF

1043 KB...

23 03 2024 19:40:26

Статья в формате PDF

104 KB...

Статья в формате PDF

104 KB...

22 03 2024 21:12:31

Статья в формате PDF

120 KB...

Статья в формате PDF

120 KB...

21 03 2024 14:40:20

Статья в формате PDF

123 KB...

Статья в формате PDF

123 KB...

20 03 2024 3:29:43

Статья в формате PDF

120 KB...

Статья в формате PDF

120 KB...

19 03 2024 22:58:56

Статья в формате PDF

162 KB...

Статья в формате PDF

162 KB...

18 03 2024 7:40:37

Статья в формате PDF

121 KB...

Статья в формате PDF

121 KB...

16 03 2024 19:29:25

Статья в формате PDF

140 KB...

Статья в формате PDF

140 KB...

15 03 2024 14:32:12

Еще:

Поддержать себя -1 :: Поддержать себя -2 :: Поддержать себя -3 :: Поддержать себя -4 :: Поддержать себя -5 :: Поддержать себя -6 :: Поддержать себя -7 :: Поддержать себя -8 :: Поддержать себя -9 :: Поддержать себя -10 :: Поддержать себя -11 :: Поддержать себя -12 :: Поддержать себя -13 :: Поддержать себя -14 :: Поддержать себя -15 :: Поддержать себя -16 :: Поддержать себя -17 :: Поддержать себя -18 :: Поддержать себя -19 :: Поддержать себя -20 :: Поддержать себя -21 :: Поддержать себя -22 :: Поддержать себя -23 :: Поддержать себя -24 :: Поддержать себя -25 :: Поддержать себя -26 :: Поддержать себя -27 :: Поддержать себя -28 :: Поддержать себя -29 :: Поддержать себя -30 :: Поддержать себя -31 :: Поддержать себя -32 :: Поддержать себя -33 :: Поддержать себя -34 :: Поддержать себя -35 :: Поддержать себя -36 :: Поддержать себя -37 :: Поддержать себя -38 ::