ПОДХОД К СИСТЕМНОМУ АНАЛИЗУ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Рассмотрим общую постановку вопроса системного анализа информационной безопасности АСОИ (автоматизированной системы обработки информации). Для такого анализа необходимо представить некоторую систему [1] информационной безопасности (СИБ), состоящую из компонентов, каждый из которых есть множество относительно однородных элементов, объединенных функциями для обеспечения выполнения общих целей функционирования СИБ. При этом понятие системы здесь не сводится к сумме компонентов, которые при объединении в систему выступают и, соответственно, воспринимаются как единое целое. Для СИБ имеют место следующие компоненты:

- стратегии (способы) защиты информации,

- стратегии (методы) прогнозирования нападения на рассматриваемый объект,

- механизмы принятия решения, использующие результаты обоих стратегий и представляющие собой политику безопасности (набор норм, правил и пpaктических приемов, регулирующих управление и распределение ценной информации [2]).

Элементы СИБ - условно неделимая, самостоятельно функционирующая часть системы и, например, для первой компоненты это будут (как показано ниже) четыре стратегии защиты. Все компоненты объединяются общей функциональной средой.

Функциональная среда СИБ есть хаpaктерная для нее совокупность законов, алгоритмов и параметров, по которым осуществляется взаимодействие (обмен, взаимоотношение) между компонентами системы, а также функционирование (стабильность или деградация) системы в целом.

И, наконец, структура СИБ подразумевает совокупность связей, по которым обеспечивается информационный обмен между компонентами системы, определяющий функционирование ее в целом и способы взаимодействия ее с внешней средой.

Рассмотрим, для примера, подробней компоненты и элементы СИБ, из которых они состоят. Например, организация защиты информации [3] в самом общем виде может быть сформулирована как задача поиска оптимального компромисса между потребностями в защите и необходимыми ресурсами для этих целей. Потребности обусловлены важностью и объемами защищаемой информации, условиями ее хранения, обработки и использования. Ресурсы могут быть ограничены заданным пределом либо определяются условием обязательного достижения требуемого уровня защиты. В первом случае защита организуется так, чтобы при выделенных ресурсах обеспечивался максимальный уровень защиты, а во втором - уровень защиты обеспечивает минимальное расходование ресурсов.

Нетрудно видеть, что сформулированные случаи есть не что иное, как прямая и обратная постановки оптимизационных задач. Они достаточно детально изучены с помощью методов современной теории систем, информатики и прикладной математики. Однако имеющиеся неопределенные ситуации, а также, прежде всего, в данном случае невозможность получения функциональных зависимостей между объемом затрачиваемых ресурсов и достигаемым уровнем защиты не позволяют строго решить эти задачи подобными известными методами. Поэтому в целях создания условий для ориентации в этих неопределенных ситуациях и вводится понятие стратегии защиты. Под ней понимается cистемный взгляд на сложившуюся ситуацию, который распространяется и на системный подход к принятию наиболее рационального решения в этой ситуации. Количество таких стратегий должно быть небольшим (чтобы просто было бы ориентироваться в самих стратегиях), но в то же время должно полно и достаточно адекватно отображать всю гамму потенциально возможных ситуаций.

В этом смысле хороший урок преподает природа, которая имеет всего четыре стратегии защиты: 1) оборонительная или пассивная защита (надевание «брони»), например, черепаха - на себя или охранная территория - на окружающую среду; 2) наступательная или активная защита, выражающаяся в нападении и уничтожении нападающего (в том числе и с помощью вирусов); 3) прострaнcтвенно-временная или защита с помощью изменения месторасположения в прострaнcтве (например, бегство в прострaнcтве от нападающего или перемещение в другую область адресного прострaнcтва ЗУ) или во времени (размножение - создание собственных копий); 4) содержательная или защита с помощью внесения изменений в содержание объекта защиты или окружающей его среды (хамелеон меняет свой цвет, а дымовая завеса на флоте изменяет окружающую среду).

Все подобные стратегии защиты необходимо применять и в АСОИ. Однако защищающемуся объекту недостаточно владеть даже всеми четырьмя стратегиями защиты. Он должен уметь прогнозировать развитие событий. Поэтому вводится понятие абсолютной системы защиты [4], в которой работает и стратегия прогнозирования, способная в любой момент спрогнозировать наступление угрожающего события за время, достаточное для приведения в действие любой из адекватных стратегий защиты. Любая защищающаяся СИБ (отдельно взятый человек, государство, банк и т.п.) должна на основе анализа информации о текущих событиях внутри и вне системы определить (идентифицировать) прогнозируемое событие и принять решение какую стратегию защиты реализовать.

СПИСОК ЛИТЕРАТУРЫ

- Д.М. Хомяков, П.М. Хомяков. Основы системного анализа. - М.: Изд-во механико-математического факультета МГУ им. М.В.Ломоносова, 1996 - 108 с.

- А.А. Грушо, Е.Е. Тимонина. Теоретические основы защиты информации. - М.: Изд-во Агентства «Яхтсмен», 1996 - 192 с.

- Г.Н. Чижухин. Основы защиты информации в вычислительных системах и сетях ЭВМ: Учеб. пособие.-.Пенза: Изд-во Пенз. гос. ун-та , 2001.-164 с.

- С.П. Расторгуев. Абсолютная система защиты.// Системы безопасности связи и телекоммуникаций-№3, 1996,-с.86-88.

Статья в формате PDF

322 KB...

Статья в формате PDF

322 KB...

23 05 2026 1:47:19

Статья в формате PDF

114 KB...

Статья в формате PDF

114 KB...

22 05 2026 6:25:23

Статья в формате PDF

104 KB...

Статья в формате PDF

104 KB...

21 05 2026 5:49:17

Статья в формате PDF

132 KB...

Статья в формате PDF

132 KB...

19 05 2026 7:33:40

Статья в формате PDF

249 KB...

Статья в формате PDF

249 KB...

18 05 2026 4:21:58

Статья в формате PDF

269 KB...

Статья в формате PDF

269 KB...

17 05 2026 3:32:45

Статья в формате PDF

327 KB...

Статья в формате PDF

327 KB...

16 05 2026 10:37:28

Статья в формате PDF

270 KB...

Статья в формате PDF

270 KB...

15 05 2026 12:25:51

Статья в формате PDF

216 KB...

Статья в формате PDF

216 KB...

14 05 2026 16:18:27

Статья в формате PDF

120 KB...

Статья в формате PDF

120 KB...

13 05 2026 1:30:55

12 05 2026 0:43:56

Статья в формате PDF

244 KB...

Статья в формате PDF

244 KB...

10 05 2026 17:28:40

Статья в формате PDF

260 KB...

Статья в формате PDF

260 KB...

09 05 2026 4:27:37

Статья в формате PDF

151 KB...

Статья в формате PDF

151 KB...

08 05 2026 3:48:49

Статья в формате PDF

106 KB...

Статья в формате PDF

106 KB...

07 05 2026 21:47:39

Статья в формате PDF

110 KB...

Статья в формате PDF

110 KB...

06 05 2026 1:13:30

Статья в формате PDF

314 KB...

Статья в формате PDF

314 KB...

05 05 2026 8:57:45

Статья в формате PDF

111 KB...

Статья в формате PDF

111 KB...

04 05 2026 9:59:56

03 05 2026 13:47:46

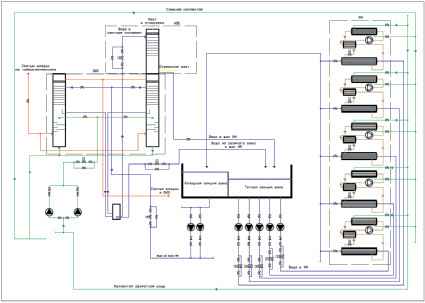

В статье отражен анализ работы действующей системы предварительного охлаждения воздуха (СПОВ) воздухоразделительной установки (ВРУ) КААр-30М; выявлены основные проблемы действующей СПОВ; предложены технологические решения, которые способствуют преодолению существующих недостатков и проведен сравнительный анализ действующей и модернизированной систем по основным показателям.

...

В статье отражен анализ работы действующей системы предварительного охлаждения воздуха (СПОВ) воздухоразделительной установки (ВРУ) КААр-30М; выявлены основные проблемы действующей СПОВ; предложены технологические решения, которые способствуют преодолению существующих недостатков и проведен сравнительный анализ действующей и модернизированной систем по основным показателям.

...

02 05 2026 9:40:11

Статья в формате PDF

113 KB...

Статья в формате PDF

113 KB...

01 05 2026 9:58:29

Статья в формате PDF

300 KB...

Статья в формате PDF

300 KB...

30 04 2026 3:22:18

Статья в формате PDF

111 KB...

Статья в формате PDF

111 KB...

29 04 2026 23:41:39

Статья в формате PDF

180 KB...

Статья в формате PDF

180 KB...

27 04 2026 13:34:44

Статья в формате PDF

106 KB...

Статья в формате PDF

106 KB...

26 04 2026 10:54:22

Статья в формате PDF

114 KB...

Статья в формате PDF

114 KB...

25 04 2026 1:56:53

Статья в формате PDF 101 KB...

24 04 2026 14:38:36

Изучены коррелятивные взаимоотношения внутриствольной структуры и деформативно-прочностных свойств срединных, локтевых и седалищных нервов трупов людей обоего пола в возрасте от 21 до 60 лет. Установлено, что на стадии малых деформаций основными структурными компонентами нервов, определяющими их прочность и упругость, являются эластические и коллагеновые волокна соединительнотканных оболочек, преимущественно эпиневрия. Причем роль коллагена с возрастом увеличивается вследствие его накопления и снижения порога компенсации продольных растяжений. При больших деформациях прочность и жесткость нервов детерминируются, преимущественно, нервными волокнами и, в меньшей степени, соединительной тканью оболочек. В момент разрыва, так же как и при пластической деформации, прочность и жесткость нервов определяются в большей степени нервными волокнами и, в меньшей степени, коллагеновыми волокнами эпиневрия и периневрия.

...

Изучены коррелятивные взаимоотношения внутриствольной структуры и деформативно-прочностных свойств срединных, локтевых и седалищных нервов трупов людей обоего пола в возрасте от 21 до 60 лет. Установлено, что на стадии малых деформаций основными структурными компонентами нервов, определяющими их прочность и упругость, являются эластические и коллагеновые волокна соединительнотканных оболочек, преимущественно эпиневрия. Причем роль коллагена с возрастом увеличивается вследствие его накопления и снижения порога компенсации продольных растяжений. При больших деформациях прочность и жесткость нервов детерминируются, преимущественно, нервными волокнами и, в меньшей степени, соединительной тканью оболочек. В момент разрыва, так же как и при пластической деформации, прочность и жесткость нервов определяются в большей степени нервными волокнами и, в меньшей степени, коллагеновыми волокнами эпиневрия и периневрия.

...

23 04 2026 14:24:17

Статья в формате PDF

117 KB...

Статья в формате PDF

117 KB...

22 04 2026 12:10:15

Статья в формате PDF

137 KB...

Статья в формате PDF

137 KB...

21 04 2026 18:26:39

Статья в формате PDF

152 KB...

Статья в формате PDF

152 KB...

20 04 2026 8:50:30

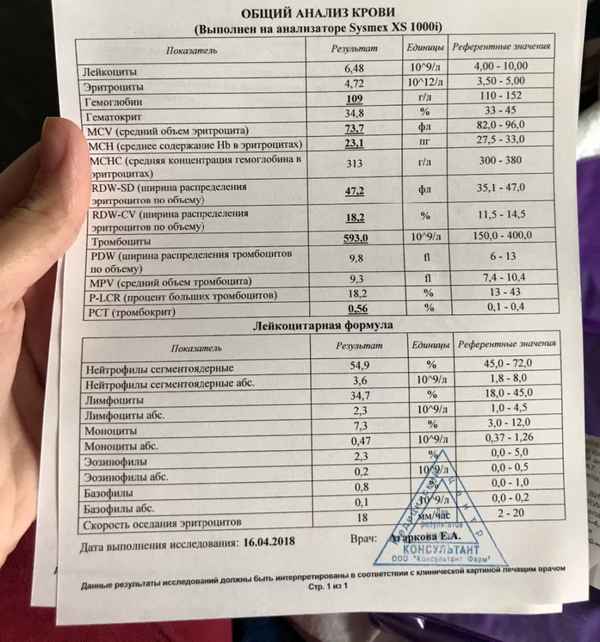

В предложенной работе экспериментально доказано, что при хроническом стрессе, при нарушенном равновесии симпатического и парасимпатического отделов нервной системы, количество клеток периферической крови, изменяясь, не выходит за пределы нормы. Вегетативный баланс хаpaктеризуется средним арифметическим границ нормальных показателей. Общий клинический анализ крови является показателем функционального состояния и может быть предложен как метод, определяющий эффективность проводимого лечения в постстрессорной реабилитации.

...

В предложенной работе экспериментально доказано, что при хроническом стрессе, при нарушенном равновесии симпатического и парасимпатического отделов нервной системы, количество клеток периферической крови, изменяясь, не выходит за пределы нормы. Вегетативный баланс хаpaктеризуется средним арифметическим границ нормальных показателей. Общий клинический анализ крови является показателем функционального состояния и может быть предложен как метод, определяющий эффективность проводимого лечения в постстрессорной реабилитации.

...

19 04 2026 2:29:11

Статья в формате PDF

115 KB...

Статья в формате PDF

115 KB...

18 04 2026 3:39:22

Статья в формате PDF

253 KB...

Статья в формате PDF

253 KB...

17 04 2026 11:48:26

Статья в формате PDF

326 KB...

Статья в формате PDF

326 KB...

16 04 2026 1:55:38

Статья в формате PDF

187 KB...

Статья в формате PDF

187 KB...

15 04 2026 5:18:24

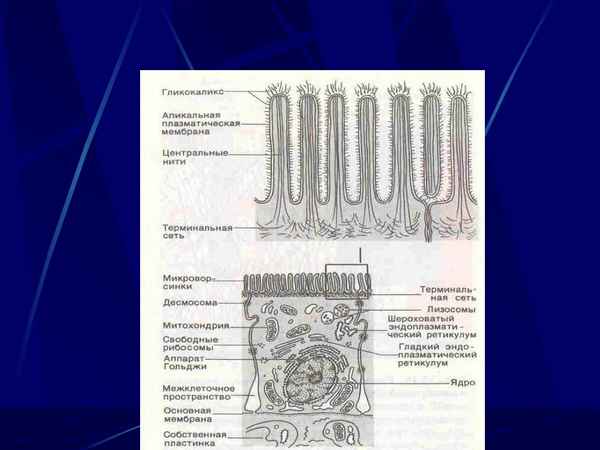

В статье освещаются морфофункциональные особенности структуры стенки тонкой кишки в зависимости от хаpaктера вскармливания в экспериментальных условиях. Представлены собственные результаты исследования по вопросу о электронно-микроскопическом строении слоев стенки тонкой кишки при смешанном и искусственном вскармливании в эксперименте.

...

В статье освещаются морфофункциональные особенности структуры стенки тонкой кишки в зависимости от хаpaктера вскармливания в экспериментальных условиях. Представлены собственные результаты исследования по вопросу о электронно-микроскопическом строении слоев стенки тонкой кишки при смешанном и искусственном вскармливании в эксперименте.

...

14 04 2026 1:19:37

Еще:

Поддержать себя -1 :: Поддержать себя -2 :: Поддержать себя -3 :: Поддержать себя -4 :: Поддержать себя -5 :: Поддержать себя -6 :: Поддержать себя -7 :: Поддержать себя -8 :: Поддержать себя -9 :: Поддержать себя -10 :: Поддержать себя -11 :: Поддержать себя -12 :: Поддержать себя -13 :: Поддержать себя -14 :: Поддержать себя -15 :: Поддержать себя -16 :: Поддержать себя -17 :: Поддержать себя -18 :: Поддержать себя -19 :: Поддержать себя -20 :: Поддержать себя -21 :: Поддержать себя -22 :: Поддержать себя -23 :: Поддержать себя -24 :: Поддержать себя -25 :: Поддержать себя -26 :: Поддержать себя -27 :: Поддержать себя -28 :: Поддержать себя -29 :: Поддержать себя -30 :: Поддержать себя -31 :: Поддержать себя -32 :: Поддержать себя -33 :: Поддержать себя -34 :: Поддержать себя -35 :: Поддержать себя -36 :: Поддержать себя -37 :: Поддержать себя -38 ::