КРИПТОСИСТЕМЫ И ВИДЫ АТАК

Теоретически, приложив достаточно усилий, можно взломать любую криптографическую систему. Вопрос заключается в том, сколько работы необходимо проделать, чтобы информация была расшифрована. Существует множество типов атак, каждый из которых обладает той или иной степенью сложности. Рассмотрим некоторые из них.

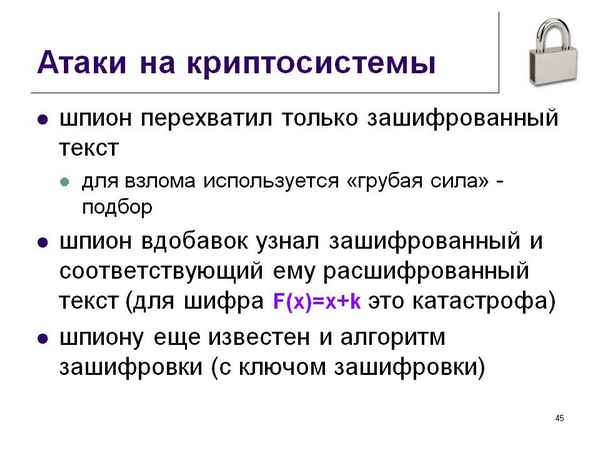

Только шифрованный текст. Говоря о взломе системы шифрования, многие имеют в виду атаку с использованием только шифрованного текста. В этом случае пользователи А и Б зашифровывают свои данные, а злоумышленник видит только шифрованный текст. Попытка расшифровать сообщения только при наличии шифрованного текста и называется атакой с использованием только шифрованного текста. Это наиболее трудный тип атаки, поскольку злоумышленник обладает наименьшим объемом информации.

Известный открытый текст. При атаке с известным открытым текстом известен и открытый и шифрованный текст. Цель такой атаки состоит в том, чтобы найти ключ.

На пpaктике существует множество ситуаций, откуда можно узнать открытый текст сообщения. Иногда содержимое сообщения легко отгадать.

При наличии известного открытого текста у злоумышленника оказывается больше информации, чем при наличии только шифрованного текста, а вся дополнительная информация только увеличивает шанс расшифрования.

Существует два вида атак с избранным открытым текстом:

Автономный (offline). Открытый текст, который должен подвергнуться шифрованию, подготавливается заранее, еще до получения шифрованного текста.

Оперативный (online).Набор каждого последующего открытого текста осуществляется, исходя из уже полученных шифрованных текстов. Данный вид является более результативным.

Криптосистемы и виды атак на них. Рассмотренные выше виды атак применимы ко всем видам криптосистем. Но каждая из них имеет свои индивидуальные особенности, в результате чего имеются и специфические атаки хаpaктерные только для определенных видов криптосистем.

Атаки на блочные шифры. Блочный шифр - это функция шифрования, которая применяется к блокам текста фиксированной длины. Текущее поколение блочных шифров работает с блоками текста длиной 128 бит.

Функции шифрования построены на основе многократного применения 32-битовых операций. Применяя такие операции, довольно сложно получить нечетную перестановку. В результате пpaктически все известные блочные шифры генерируют только четную перестановку. Упомянутый факт позволяет злоумышленнику построить простой различитель (на основе различающей атаки). Так называемый атака с проверкой четности. Для заданного значения ключа строится перестановку, зашифровав по порядку все возможные варианты открытого текста. Если перестановка является нечетной, значит, перед нами идеальный блочный шифр, так как реальный блочный шифр никогда не генерирует нечетную перестановку.

Атака с помощью решения уравнений. Основная идея этого метода заключается в том, чтобы представить блочное шифрование в виде системы линейных и квадратных уравнений над некоторым конечным полем, а затем решить эти уравнения, используя новые методы наподобие XL, FXL и XSL.

Атаки на асимметричные шифры. Алгоритм RSA обеспечивает как цифровое подписывание, так и шифрование, что делает его весьма универсальным средством.

Алгоритм RSA основан на использовании односторонней функции с лазейкой. N - это открытый ключ, который формируется как n = p⋅q. Разложение числа n на множители и есть та самая «лазейка». Значения p и q - это два разных больших простых числа, длина каждого из которых составляет порядка тысячи бит или более.

Возникает проблема, когда пользователь Б зашифровывает с помощью открытого ключа пользователя А сообщение небольшого размера. Если e = 5 и , тогда , поэтому взятие числа по модулю не требуется. Злоумышленник сможет восстановить m, просто извлекая корень пятой степени из m5.

Структура алгоритма RSA допускает осуществление сразу нескольких типов атак. Но существуют и более изощренные атаки, основанные на методах решения полиномиальных уравнений по модулю n . Все сводятся к одному: подчинение чисел, которыми оперирует алгоритм RSA, какой бы то ни было структуре крайне нежелательно.

Таким образом, применение алгоритма RSA должно ограничиваться шифрованием коротких последовательностей, а именно секретных ключей шифрования для симметричных криптосистем. Для шифрования нужно использовать более стойкие к атакам шифры с длиной ключа 256 бит. К таким шифрам относят шифр AES и ГОСТ 28147-89.

Статья в формате PDF

103 KB...

Статья в формате PDF

103 KB...

23 05 2026 3:57:27

21 05 2026 21:16:33

Статья в формате PDF

124 KB...

Статья в формате PDF

124 KB...

20 05 2026 10:21:59

Статья в формате PDF

305 KB...

Статья в формате PDF

305 KB...

19 05 2026 5:31:51

Статья в формате PDF

112 KB...

Статья в формате PDF

112 KB...

18 05 2026 14:53:37

Статья в формате PDF

124 KB...

Статья в формате PDF

124 KB...

16 05 2026 11:18:21

Статья в формате PDF

324 KB...

Статья в формате PDF

324 KB...

15 05 2026 22:12:10

Статья в формате PDF

115 KB...

Статья в формате PDF

115 KB...

13 05 2026 11:53:50

Статья в формате PDF

150 KB...

Статья в формате PDF

150 KB...

12 05 2026 0:37:33

Статья в формате PDF

111 KB...

Статья в формате PDF

111 KB...

11 05 2026 17:30:55

Статья в формате PDF

101 KB...

Статья в формате PDF

101 KB...

10 05 2026 9:48:19

Статья в формате PDF

122 KB...

Статья в формате PDF

122 KB...

09 05 2026 16:59:48

Статья в формате PDF

255 KB...

Статья в формате PDF

255 KB...

07 05 2026 23:35:49

Статья в формате PDF

110 KB...

Статья в формате PDF

110 KB...

06 05 2026 21:39:49

Статья в формате PDF

289 KB...

Статья в формате PDF

289 KB...

05 05 2026 3:48:54

Статья в формате PDF

102 KB...

Статья в формате PDF

102 KB...

04 05 2026 5:21:59

Статья в формате PDF

123 KB...

Статья в формате PDF

123 KB...

03 05 2026 18:37:20

Статья в формате PDF

139 KB...

Статья в формате PDF

139 KB...

02 05 2026 17:35:39

Статья в формате PDF

121 KB...

Статья в формате PDF

121 KB...

30 04 2026 10:58:24

Статья в формате PDF

205 KB...

Статья в формате PDF

205 KB...

29 04 2026 15:45:15

Статья в формате PDF

204 KB...

Статья в формате PDF

204 KB...

25 04 2026 12:36:38

Статья в формате PDF

138 KB...

Статья в формате PDF

138 KB...

23 04 2026 3:28:14

Статья в формате PDF

114 KB...

Статья в формате PDF

114 KB...

22 04 2026 14:12:46

Статья в формате PDF

126 KB...

Статья в формате PDF

126 KB...

19 04 2026 5:49:11

Статья в формате PDF

112 KB...

Статья в формате PDF

112 KB...

18 04 2026 11:34:58

Статья в формате PDF

203 KB...

Статья в формате PDF

203 KB...

17 04 2026 13:42:39

Статья в формате PDF

256 KB...

Статья в формате PDF

256 KB...

16 04 2026 3:35:19

Статья в формате PDF

118 KB...

Статья в формате PDF

118 KB...

15 04 2026 0:51:23

Статья в формате PDF

157 KB...

Статья в формате PDF

157 KB...

14 04 2026 12:49:47

Еще:

Поддержать себя -1 :: Поддержать себя -2 :: Поддержать себя -3 :: Поддержать себя -4 :: Поддержать себя -5 :: Поддержать себя -6 :: Поддержать себя -7 :: Поддержать себя -8 :: Поддержать себя -9 :: Поддержать себя -10 :: Поддержать себя -11 :: Поддержать себя -12 :: Поддержать себя -13 :: Поддержать себя -14 :: Поддержать себя -15 :: Поддержать себя -16 :: Поддержать себя -17 :: Поддержать себя -18 :: Поддержать себя -19 :: Поддержать себя -20 :: Поддержать себя -21 :: Поддержать себя -22 :: Поддержать себя -23 :: Поддержать себя -24 :: Поддержать себя -25 :: Поддержать себя -26 :: Поддержать себя -27 :: Поддержать себя -28 :: Поддержать себя -29 :: Поддержать себя -30 :: Поддержать себя -31 :: Поддержать себя -32 :: Поддержать себя -33 :: Поддержать себя -34 :: Поддержать себя -35 :: Поддержать себя -36 :: Поддержать себя -37 :: Поддержать себя -38 ::